Es una nueva práctica de ataque de phishing por correo electrónico (estafa de phishing) que se dirige a los propietarios de dominios .ro, especialmente aquellos cuyos dominios están reservados o alojados en ROMARGO.

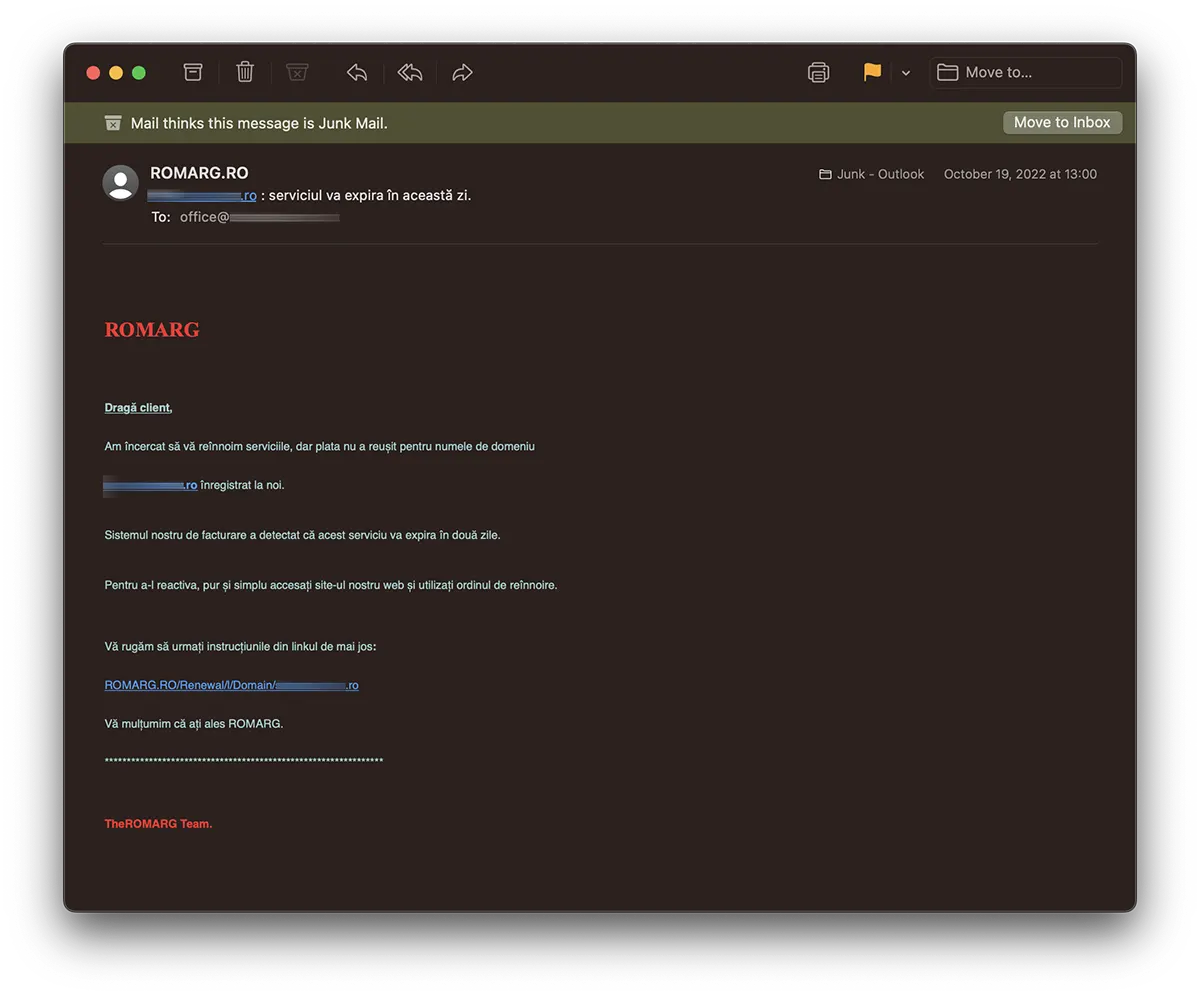

Desde hace varios días, varios propietarios de dominios .ro han estado recibiendo correos electrónicos en los que se les informa que los servicios para un dominio registrado a través de ROMARC está a punto de caducar y el período de validez debe renovarse. Dentro de 2 días.

En el texto del mensaje recibido por e-mail se indica un hipervínculo falso que, si se accede, conduce a una página donde se solicitan datos confidenciales hacer un pago en línea. Por supuesto, estos datos son fáciles robado por el atacante (si son ingresados por la víctima). La práctica se llama estafa de phishing. Ciberdelincuencia.

Estimado cliente, intentamos renovar sus servicios, pero falló el pago del nombre de dominio nombre de dominio.ro registrado con nosotros.

El equipo ROMARG.

Nuestro sistema de facturación ha detectado que este servicio caducará en dos días.

Para reactivarlo basta con acceder a nuestra web y utilizar la orden de renovación.

Por favor, siga las instrucciones en el siguiente enlace:

ROMARG.RO/Renovación/l/Dominio/numedomeniu.ro

Gracias por elegir ROMARG.

Con "TheROMARG Team” mal escrito y en rojo como que lo regalaron, pero entre cientos de destinatarios habrá quienes caigan en la red de este ataque de phishing por correo electrónico.

Cómo detectar un hipervínculo falso en un ataque de correo electrónico de phishing

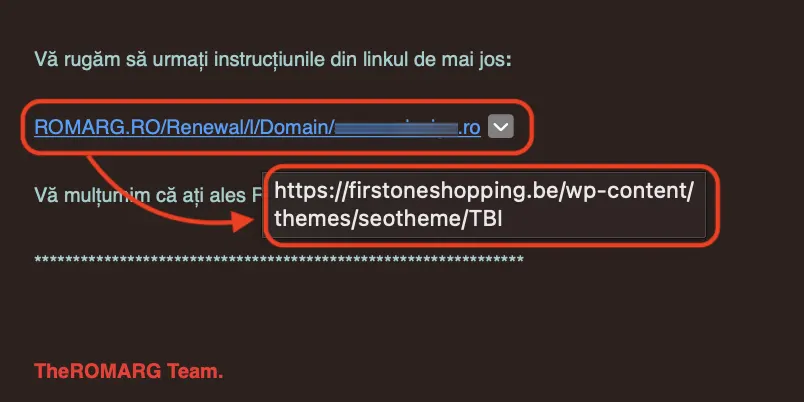

Este tipo de mensajes de phishing que utilizan enlaces falsos (hipervínculos) son los más engañosos y se encuentran entre los métodos más utilizados por los atacantes. Muchos usuarios no saben cómo hacerlo la diferencia entre el enlace que se muestra en el mensaje y el enlace real quién está detrás de él. Es decir, aquella a la que llega el usuario cuando hace clic.

En el mensaje anterior, si pasamos el mouse sobre la URL indicada por el atacante (en el hipervínculo), sin hacer clic, notamos que somos enviados a una dirección web diferente a la escrita en el mensaje. https://firstoneshopping.be/….

La mayoría de las veces, en esta práctica de phishing de correo electrónico con un hipervínculo falso, el atacante usa nombres confiables para la dirección web mostrada. Google, iCloud, Microsoft. En este caso, se presenta en mayúsculas”ROMARG.RO/…".

Es una práctica aún más agresiva. spoofed URL. cuando la dirección del dominio de Internet en el que se lleva a cabo el fraude tiene un nombre cercano a la dirección legítima sobre qué usuarios tienen cuentas.

Un enlace real pero de dirección web falsa seria como: https://romarg-ro.io/... Sin darse cuenta, algunos usuarios serán engañados por "romarg-ro" en el nombre de la URL. Terminación (TLD) .io indica que el dominio está registrado en el área británica del Océano Índico y no está sujeto a casi ninguna legislación. Por lo tanto, es un caldo de cultivo para el fraude en línea.

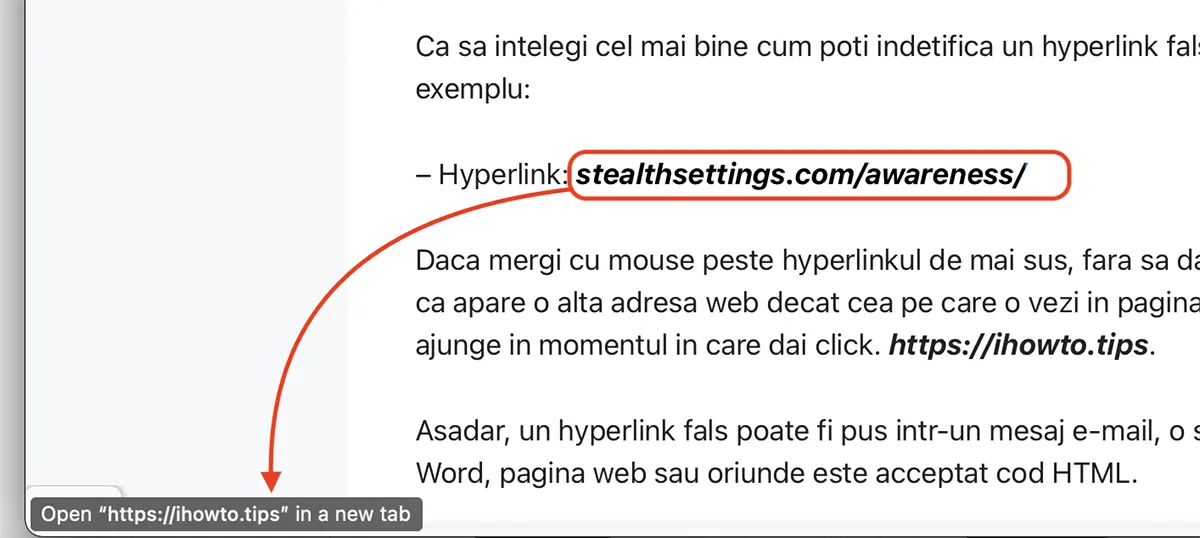

Para comprender mejor cómo puede identificar un hipervínculo falso en un mensaje de phishing, mire un ejemplo:

– Hipervínculos: stealthsettings.com/conciencia/

Si mueve el mouse sobre el hipervínculo de arriba, sin hacer clic, notará en la parte inferior que aparece una dirección web diferente a la que ve en la página web. La dirección real a la que llegarás cuando hagas clic. https://ihowto.tips.

Por lo tanto, se puede colocar un hipervínculo falso en un mensaje de correo electrónico (para un ataque de phishing por correo electrónico), una firma de correo electrónico, un documento Word, página web o donde sea que se acepte código HTML.

Atención es el mejor "software" de protección contra ataques informáticos de este tipo Conciencia.