Los desafíos de seguridad están apareciendo en todas partes, y se ha encontrado al último pirata informático explotar una vulnerabilidad en un complemento WordPress además de eso, está diseñado para limitar el acceso de los usuarios a las capacidades WordPress y controlar mejor sus permisos.

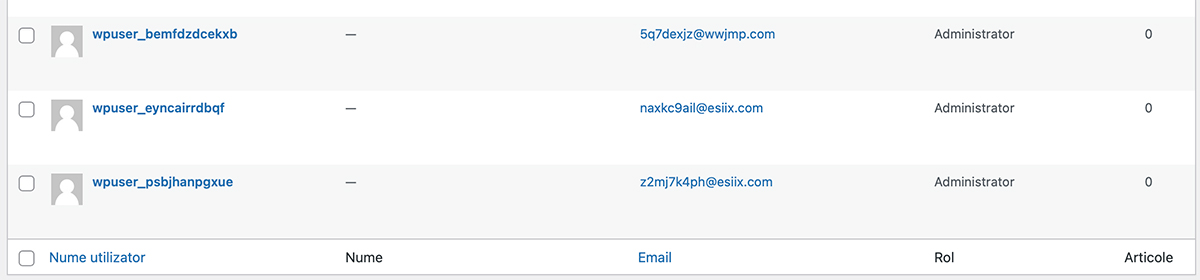

Si tiene un blog, una tienda en línea, un sitio de presentación en ejecución WordPress y el modulo Capacidades de PublishPress, es bueno comprobar si no está en Dashboard → Users → All Users → Administrator, no hay usuarios que no conozca y la mayoría de las veces con un nombre de formulario "wpuser_sdjf94fsld".

Encontré este truco en varias tiendas en línea y rápidamente llegué a la conclusión de que su único elemento común es el complemento. Capacidades de PublishPress, que presenta un vulnerabilidad que permite agregar un usuario con rango de Administrator, sin la necesidad de un proceso de registro estándar.

en algunos sitios WordPress afectados, los atacantes se contentaron con agregar nuevos usuarios con el rango de administrator, sin causar ningún daño. O tal vez no tuvieron tiempo.

Otros, en cambio, se hicieron redirecciones de WordPress Addulse (URL) y / o Planta Addulse (URL) a páginas externas y probablemente virus. Una señal de que quienes lanzaron estos ataques tenían poca mente. Esa es la mejor parte de la seguridad.

Por supuesto, no es un placer despertar que la tienda online, el sitio web o el blog están redirigidos a otras direcciones web, pero lo bueno es que de momento quien tomó el control, no ha hecho ningún otro daño. Algo así como eliminar contenido, inyectar enlaces de spam en toda la base de datos y otras locuras. No quiero dar ideas.

¿Cómo solucionamos el problema de seguridad si hemos sido afectados por el exploit wpuser_ en WordPress?

Tomamos el escenario en el que el blog WordPress fue afectado por el hack "wpuser_" y redirigido a otra dirección web. Claramente, ya no puede iniciar sesión y acceder al Panel de control.

1. Nos conectamos a la base de datos del sitio afectado. A través de phpMyAdmin o cualquier ruta de administración que tenga cada uno. Los datos de autenticación de la base de datos se encuentran en el archivo wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Combinar en "wp_options"Y en la columna"optons_value"Nos aseguramos de que sea la dirección correcta de nuestro sitio en"siteurl"Y"home".

Desde aquí prácticamente se redirige a otra dirección. Una vez que cambie la dirección del sitio web, será accesible nuevamente.

3. Todo en "wp_options”También verificamos que la dirección de correo electrónico del administrador no se haya modificado. Comprobamos en "admin_email”Ser el correcto. Si no es la correcta, la modificamos y pasamos la dirección legítima. Aquí encontré "admin@example.com".

4. Ve al Dashboard y hazlo update complemento urgente Capacidades de PublishPress o desactívelo y elimínelo del servidor.

5. en Dashboard → Users → All Users → Administrator eliminamos usuarios ilegítimos con el rango de Administrator.

6. Cambiamos las contraseñas de usuarios legítimos con derecho a Administrator y contraseña de la base de datos.

Sería recomendable instalar y configurar un módulo de seguridad. Wordvalla de seguridad proporciona suficiente protección en la versión gratuita para tales ataques.

No pasé mucho tiempo buscando dónde estaba la vulnerabilidad. Capacidades de PublishPress, pero si tienes sitio infectado con este exploit, puede ayudarlo desaste de eso. Los comentarios están abiertos.

Consulte esta publicación para obtener más información sobre este tema: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/